I. Introduction

Active Directory, véritable pilier des environnements d’entreprise, joue un rôle central en orchestrant utilisateurs, ordinateurs et ressources. Pourtant, sa sécurité reste trop souvent négligée, offrant une porte d’entrée idéale aux assaillants les plus redoutables. Anticiper, détecter et renforcer sont désormais les mots d’ordre pour survivre dans ce monde. Découvrez dans ce guide complet comment sécuriser Active Directory avec le tiering, une méthode efficace pour cloisonner vos systèmes et anticiper les menaces avant qu’il ne soit trop tard.

1. L’importance cruciale d’Active Directory

Active Directory est souvent considéré comme la pierre angulaire de l’infrastructure informatique. Il centralise l’authentification et l’autorisation des utilisateurs, permettant de contrôler l’accès aux ressources de l’entreprise. En d’autres termes, AD détient les clés du royaume numérique. Si un attaquant parvient à compromettre l’AD, il peut potentiellement prendre le contrôle total de l’infrastructure : accès aux données sensibles, aux applications critiques, aux serveurs, et même aux postes de travail. Une telle compromission peut avoir des conséquences désastreuses, allant de l’exfiltration de données à l’interruption des services, en passant par le déploiement de ransomwares.

2. Un défi pour les PME

Malheureusement, de nombreuses organisations, en particulier les petites et moyennes entreprises (PME), manquent souvent des ressources, du temps et de l’expertise nécessaires pour auditer et sécuriser efficacement leur Active Directory. Les configurations par défaut, bien que fonctionnelles, ne sont pas toujours optimales en termes de sécurité, et des configurations erronées peuvent laisser des portes ouvertes aux attaquants.

3. L’objectif de ce guide : un AD sécurisé et résilient

Ce guide a pour objectif de fournir une approche structurée et progressive pour améliorer significativement la sécurité d’un environnement Active Directory. Nous allons explorer les étapes essentielles, des premières phases d’audit et de diagnostic jusqu’à la mise en place de mesures de protection robustes. L’un des indicateurs de succès que nous viserons sera d’atteindre un score de 0/100 (ou le plus proche possible) lors d’un audit avec l’outil PingCastle. Ce score signifie qu’aucun problème de sécurité à haut risque n’a été détecté.

4. Des outils pour vous aider : HardenAD

Pour simplifier et automatiser certaines tâches de sécurisation, nous nous appuierons sur des outils comme HardenAD. HardenAD est un script PowerShell open-source conçu pour mettre en œuvre les meilleures pratiques de sécurité et renforcer la configuration d’Active Directory.

5. Comprendre les bases : Tiering et Zones de Confiance

Avant de plonger dans les aspects pratiques, nous aborderons brièvement des concepts fondamentaux tels que le modèle de tiering (cloisonnement) et les zones de confiance. Ces concepts sont essentiels pour comprendre comment organiser et protéger efficacement un environnement AD en limitant les chemins d’attaque potentiels.

6. Un guide complémentaire aux recommandations de l’ANSSI

Il est important de noter que ce guide se veut complémentaire aux recommandations officielles de l’Agence Nationale de la Sécurité des Systèmes d’Information (ANSSI), en particulier le guide sur l’administration sécurisée des systèmes d’information. Nous encouragerons fortement la consultation de ces documents de référence tout au long du processus de sécurisation.

Dans les chapitres suivants, nous allons explorer en détail chaque étape de ce processus, en fournissant des explications claires, des conseils pratiques et des exemples concrets. L’objectif est de vous donner les connaissances et les outils nécessaires pour sécuriser votre Active Directory et protéger votre organisation contre les cybermenaces.

II. Audit et Diagnostic : Identifier les Failles de Sécurité

Avant de pouvoir renforcer la sécurité de votre Active Directory, il est indispensable de comprendre son état actuel et d’identifier les potentielles vulnérabilités. C’est là qu’intervient la phase d’audit et de diagnostic. Cette étape cruciale permet de dresser un état des lieux précis de la configuration d’AD et de mettre en lumière les points faibles qui pourraient être exploités par des attaquants.

1. L’importance d’une évaluation initiale

L’audit initial est comparable à un examen médical complet de votre infrastructure. Il permet de :

- Détecter les configurations non sécurisées : Des paramètres par défaut non modifiés, des comptes avec des mots de passe faibles, ou des droits d’accès excessifs sont autant d’exemples de configurations qui peuvent compromettre la sécurité.

- Identifier les vulnérabilités connues : Les outils d’audit sont capables de repérer les failles de sécurité connues qui pourraient affecter votre environnement AD.

- Évaluer la conformité aux bonnes pratiques : L’audit permet de vérifier si votre configuration AD respecte les recommandations de sécurité émises par Microsoft, l’ANSSI, et d’autres organismes de référence.

- Prioriser les actions de remédiation : En identifiant les failles les plus critiques, l’audit permet de définir un plan d’action pour corriger les problèmes de manière efficace et priorisée.

2. Outils d’audit : PingCastle, l’incontournable

Pour réaliser un audit de sécurité de votre Active Directory, plusieurs outils sont disponibles. Parmi eux, PingCastle se distingue comme un outil de référence, largement utilisé par les professionnels de la sécurité.

- PingCastle est un outil gratuit et open-source qui analyse la configuration d’AD et génère un rapport détaillé sur les risques identifiés. Il évalue l’AD en fonction de diverses règles et bonnes pratiques, couvrant des aspects tels que la gestion des comptes, la configuration des mots de passe, les permissions, et les vulnérabilités connues.

- Fonctionnement : PingCastle effectue une analyse non intrusive de l’AD en interrogeant les contrôleurs de domaine via des requêtes LDAP et d’autres protocoles standard. Il ne nécessite pas l’installation d’agents sur les serveurs et peut être exécuté depuis un poste de travail standard.

- Rapport d’audit : À l’issue de l’analyse, PingCastle génère un rapport HTML qui classe les risques en différentes catégories (par exemple, critique, élevé, moyen, faible) et fournit des recommandations pour corriger chaque problème détecté. Le rapport inclut également un score global de risque, sur une échelle de 0 à 100, où 0 représente le niveau de risque le plus faible (le but à atteindre si possible).

3. Explorer le SYSVOL avec HardenSysvol

En complément de l’analyse globale d’AD, il est également utile d’examiner le contenu du partage SYSVOL. Ce partage contient les fichiers de stratégies de groupe (GPO), les scripts de connexion, et d’autres fichiers importants. Un attaquant qui parviendrait à modifier ces fichiers pourrait potentiellement compromettre l’ensemble du domaine.

- HardenSysvol est un autre outil utile qui permet d’analyser le contenu de SYSVOL à la recherche de fichiers suspects ou potentiellement malveillants. Il peut détecter, par exemple, la présence de fichiers exécutables ou de scripts non autorisés.

4. Interprétation des résultats : Comprendre les risques

Une fois l’audit réalisé, il est essentiel de savoir interpréter les résultats et de comprendre les implications des risques identifiés. Voici quelques éléments clés à prendre en compte :

- Score de risque : Le score global fourni par PingCastle donne une indication générale du niveau de sécurité de l’AD. Un score élevé signifie qu’il existe de nombreux problèmes de sécurité à corriger.

- Catégories de risques : Le rapport détaille les risques par catégorie, ce qui permet de comprendre les points faibles spécifiques de votre configuration. Par exemple, une catégorie « Comptes à risque » pourrait indiquer la présence de comptes avec des mots de passe faibles ou des privilèges excessifs.

- Description des problèmes : Pour chaque risque identifié, PingCastle fournit une description détaillée du problème, son impact potentiel, et des recommandations pour le corriger.

- Priorisation : Il est important de prioriser les actions de remédiation en fonction du niveau de risque. Les risques critiques et élevés doivent être traités en priorité.

5. Un plan d’action

L’audit et le diagnostic constituent la première étape essentielle pour sécuriser votre Active Directory. En utilisant des outils comme PingCastle et HardenSysvol, vous pouvez obtenir une vision claire des failles de sécurité présentes dans votre environnement et définir un plan d’action pour les corriger. Dans le chapitre suivant, nous aborderons la mise en place du modèle de tiering, une approche fondamentale pour renforcer la sécurité d’AD en cloisonnant les différents niveaux de sensibilité.

III. Mise en Place du Modèle de Tiering : Cloisonner pour Mieux Protéger

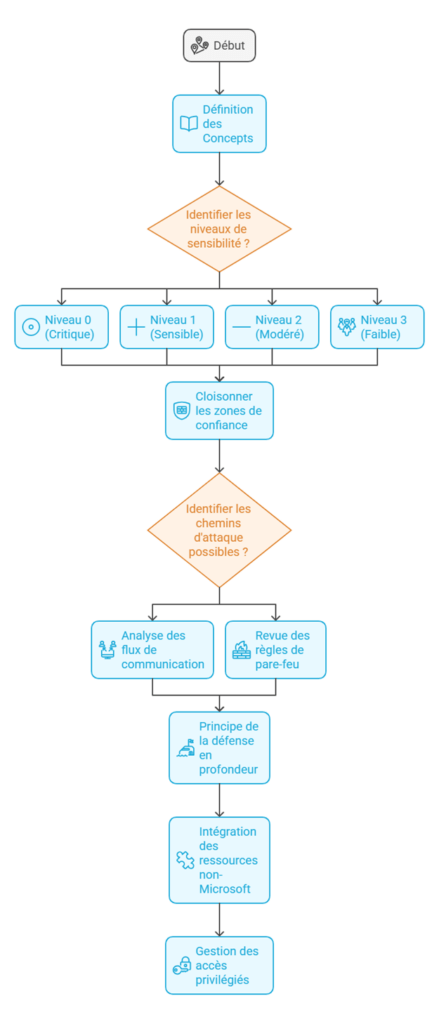

Le modèle de tiering, ou cloisonnement, est une approche fondamentale pour renforcer la sécurité d’Active Directory. Il s’agit d’organiser les ressources et les comptes en différents niveaux de sécurité, appelés « tiers », en fonction de leur sensibilité et de leur exposition aux menaces. L’objectif est de limiter la propagation d’une attaque en empêchant un attaquant de se déplacer facilement d’un niveau à un autre. Dans ce chapitre, nous allons explorer le concept de tiering, son importance, et comment le mettre en place efficacement.

1. Qu’est-ce que le Tiering et Pourquoi est-il Important ?

Le tiering consiste à diviser l’infrastructure Active Directory en plusieurs niveaux de sécurité, ou « tiers », en fonction de la criticité des ressources et des privilèges des comptes. Chaque tier est isolé des autres par des contrôles de sécurité, comme des pare-feu, des VLAN, ou des restrictions d’accès.

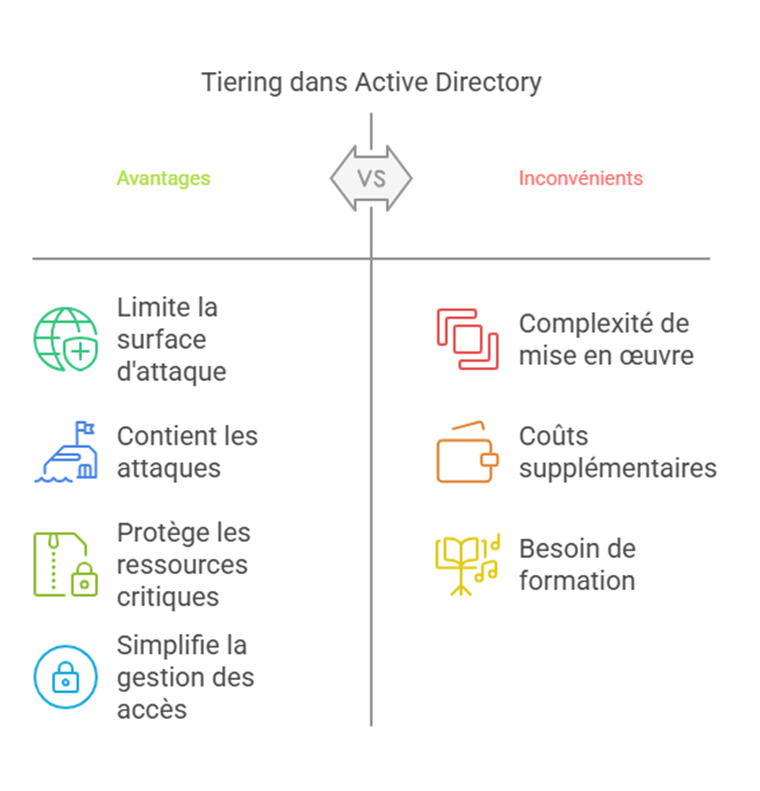

Pourquoi le tiering est-il important ?

- Limiter la surface d’attaque : En cloisonnant les ressources, le tiering réduit la surface d’attaque et rend plus difficile pour un attaquant d’accéder à l’ensemble de l’infrastructure à partir d’un seul point de compromission.

- Contenir les attaques : Si un attaquant parvient à compromettre un système dans un tier donné, le tiering l’empêche de se propager facilement aux autres tiers, limitant ainsi l’impact de l’attaque.

- Protéger les ressources critiques : Le tiering permet de protéger les ressources les plus sensibles, comme les contrôleurs de domaine, en les isolant dans un tier dédié avec des contrôles de sécurité renforcés.

- Simplifier la gestion des accès : Le tiering facilite la gestion des accès en regroupant les ressources et les comptes avec des niveaux de privilèges similaires.

2. Le Modèle à 3 Tiers de HardenAD

Le modèle de tiering (ou segmentation en niveaux) est une approche de sécurité qui consiste à séparer les différentes fonctions et niveaux de privilèges dans l’environnement Active Directory afin de minimiser les risques d’attaques et de propagation latérale. Cette segmentation vise à protéger les ressources critiques en hiérarchisant les accès en fonction de leur niveau de sensibilité.

Niveaux de Tiering

Tier 0 : Niveau Critique (Contrôle total de l’infrastructure)

- Ce qu’il contient : Tier 0 regroupe les éléments les plus critiques de l’infrastructure, tels que les contrôleurs de domaine, les serveurs de gestion d’identité, les comptes administratifs ayant un contrôle total sur l’annuaire, ainsi que les serveurs de catalogue global.

- Pourquoi c’est important : Les ressources Tier 0 sont celles qui, si elles sont compromises, permettent un contrôle total sur l’ensemble de l’infrastructure Active Directory. Elles doivent être extrêmement protégées, car une compromission de Tier 0 peut entraîner une perte de contrôle complète de l’environnement.

- Règles de flux : Les accès à Tier 0 doivent être limités autant que possible. Les administrateurs de Tier 0 doivent utiliser uniquement des workstations dédiées et sécurisées pour accéder aux ressources (PAW – Privileged Access Workstation). Ces stations de travail doivent être isolées du reste du réseau pour éviter les risques de compromission.

Tier 1 : Niveau Administratif (Serveurs et applications critiques)

- Ce qu’il contient : Tier 1 inclut les serveurs et services critiques pour l’entreprise, tels que les serveurs d’applications, les serveurs de bases de données, et les autres serveurs nécessitant des privilèges élevés, mais qui n’ont pas de contrôle direct sur l’infrastructure AD.

- Pourquoi c’est important : Les ressources Tier 1 sont essentielles au bon fonctionnement des services de l’entreprise, mais une compromission de ces ressources ne doit pas permettre un accès à Tier 0. La séparation stricte des niveaux assure qu’une attaque ciblant Tier 1 ne compromet pas l’ensemble de l’infrastructure.

- Règles de flux : Les administrateurs de Tier 1 doivent utiliser des stations de travail dédiées, différentes de celles utilisées pour Tier 0, afin de réduire les risques de contamination croisée entre les niveaux. Les accès à Tier 1 doivent être contrôlés et surveillés en permanence pour limiter les risques de compromission.

Tier 2 : Niveau Utilisateur (Postes de travail et ressources utilisateur)

- Ce qu’il contient : Tier 2 comprend les postes de travail, ordinateurs portables, et autres dispositifs utilisés par les utilisateurs finaux, ainsi que les serveurs qui n’ont pas besoin de privilèges administratifs élevés.

- Pourquoi c’est important : Tier 2 représente les ressources les plus exposées, car elles sont utilisées directement par les utilisateurs finaux, qui peuvent être la cible d’attaques telles que le phishing et les malwares. En séparant Tier 2 des autres niveaux, on limite les risques de propagation d’une compromission vers des ressources plus sensibles.

- Règles de flux : Les postes de travail de Tier 2 ne doivent pas avoir d’accès direct aux ressources des Tiers 0 et 1. Les utilisateurs doivent utiliser des sessions sécurisées et contrôlées pour accéder aux ressources critiques. Les politiques de sécurité doivent inclure des restrictions strictes sur l’accès aux ressources des autres niveaux, et une surveillance active des appareils finaux pour détecter toute activité suspecte

3. Identifier les Différents Niveaux de Sensibilité

Avant de mettre en place le tiering, il est essentiel d’identifier les différents niveaux de sensibilité au sein de votre infrastructure. Cela implique de :

- Classifier les données : Identifiez les données les plus sensibles de votre organisation et déterminez où elles sont stockées et traitées.

- Classifier les applications : Classez vos applications en fonction de leur criticité pour les activités de l’organisation.

- Évaluer les comptes d’administration : Identifiez les comptes d’administration qui ont accès aux ressources les plus sensibles et déterminez leur niveau de privilèges.

4. Utiliser HardenAD pour Déployer le Tiering

HardenAD simplifie grandement la mise en place du tiering en automatisant la création des objets Active Directory nécessaires. Voici comment l’utiliser :

- Création d’unités d’organisation (OU) : HardenAD crée une structure d’OU hiérarchique qui reflète le modèle de tiering. Chaque tier dispose de ses propres OU pour organiser les ordinateurs, les utilisateurs, et les groupes.

- Création de groupes de sécurité : HardenAD crée des groupes de sécurité spécifiques à chaque tier. Ces groupes sont utilisés pour gérer les droits d’accès aux ressources et aux objets AD. Par exemple, des groupes distincts peuvent être créés pour les administrateurs de chaque tier, avec des privilèges limités à leur niveau de responsabilité.

- Déploiement de stratégies de groupe (GPO) : HardenAD déploie des GPO qui appliquent des paramètres de sécurité spécifiques à chaque tier. Ces GPO peuvent configurer des paramètres tels que la complexité des mots de passe, le verrouillage des comptes, la journalisation des événements, et les restrictions d’accès.

5. Personnaliser le Script HardenAD

Bien que HardenAD fournisse une structure de tiering par défaut, il est possible de la personnaliser pour l’adapter à vos besoins spécifiques. Vous pouvez modifier le script HardenAD.ps1 pour :

- Adapter la structure des OU : Si la structure d’OU par défaut ne correspond pas à votre organisation, vous pouvez la modifier en adaptant les variables correspondantes dans le script.

- Personnaliser les groupes de sécurité : Vous pouvez ajouter, supprimer ou modifier les groupes de sécurité créés par HardenAD. Par exemple, vous pouvez créer des groupes supplémentaires pour des rôles d’administration spécifiques ou modifier les membres des groupes existants.

- Adapter les GPO : Vous pouvez modifier les paramètres des GPO déployées par HardenAD pour les adapter à vos besoins. Par exemple, vous pouvez ajuster la stratégie de mot de passe, configurer des paramètres de sécurité supplémentaires, ou ajouter des restrictions d’accès spécifiques.

6. Déplacer les Objets Existants

Après avoir exécuté HardenAD, vous devrez déplacer manuellement les objets Active Directory existants (ordinateurs, utilisateurs, groupes) vers les OU appropriées en fonction de leur niveau de sensibilité et du modèle de tiering.

7. Maintenir le Tiering dans le Temps

La mise en place du tiering n’est pas une opération ponctuelle. Il est important de maintenir le modèle de tiering dans le temps en :

- Classant les nouvelles ressources : Lorsque de nouvelles ressources sont ajoutées à l’infrastructure, elles doivent être classées et placées dans le tier approprié.

- Révisant régulièrement le tiering : Le modèle de tiering doit être révisé régulièrement pour s’assurer qu’il est toujours adapté aux besoins de l’organisation et à l’évolution des menaces.

- Surveillant les mouvements latéraux : Des outils de détection des menaces et de surveillance du réseau peuvent aider à identifier les tentatives de mouvement latéral entre les tiers.

IV. Sécurisation Active Directory avec HardenAD : Un Déploiement Précis et Efficace

Après avoir audité votre Active Directory et mis en place un modèle de tiering, il est temps de passer à la phase de sécurisation active. C’est ici que HardenAD entre en jeu. HardenAD est un outil puissant qui automatise une grande partie du processus de sécurisation, vous faisant gagner un temps précieux et vous assurant une mise en œuvre cohérente des bonnes pratiques. Dans ce chapitre, nous allons explorer en détail le fonctionnement de HardenAD, son déploiement, ses fonctionnalités, et comment l’adapter à vos besoins spécifiques.

HardenAD : Un Automatisation Précise de la Sécurisation

HardenAD se présente comme une solution open source (disponible sur GitHub) conçue pour simplifier et accélérer le renforcement de la sécurité d’Active Directory. Il s’agit d’un script PowerShell qui, une fois exécuté, déploie une série de configurations et de paramètres visant à réduire la surface d’attaque de votre AD et à bloquer les techniques d’attaque courantes. L’objectif est de mettre en place rapidement et de façon consistante, les contrôles de sécurité recommandés par Microsoft, l’ANSSI, et la communauté de la cybersécurité.

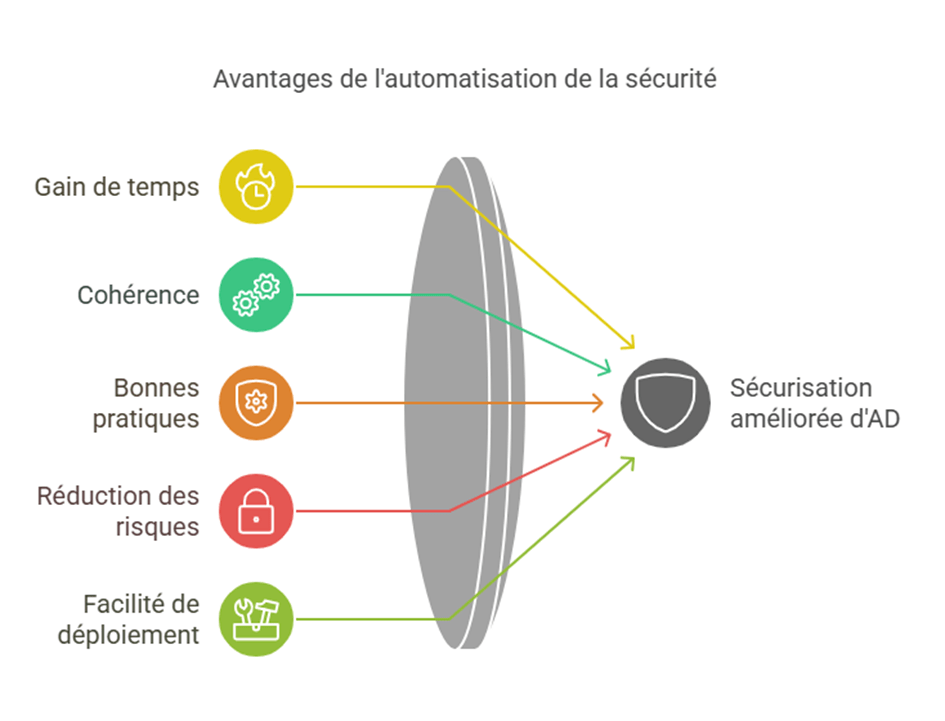

1. Les avantages de l’automatisation

L’utilisation d’un outil comme HardenAD présente plusieurs avantages majeurs :

- Gain de temps : La configuration manuelle des nombreux paramètres de sécurité d’AD est une tâche fastidieuse et chronophage. HardenAD automatise ce processus, vous permettant de gagner un temps considérable.

- Cohérence : L’application manuelle des paramètres de sécurité peut être sujette à des erreurs humaines. HardenAD garantit une mise en œuvre cohérente et uniforme des configurations sur l’ensemble de votre infrastructure.

- Bonnes pratiques : HardenAD intègre les meilleures pratiques de sécurité recommandées par les experts du domaine, vous assurant un niveau de protection optimal.

- Réduction des risques : En automatisant le processus de sécurisation, HardenAD réduit les risques d’oublis ou d’erreurs de configuration qui pourraient laisser des vulnérabilités exploitables.

- Facilité de déploiement : HardenAD est relativement facile à déployer, même pour les administrateurs qui ne sont pas des experts en scripting PowerShell.

2. Fonctionnalités clés de HardenAD

HardenAD agit sur plusieurs aspects de la configuration d’Active Directory pour renforcer sa sécurité. Voici les principales fonctionnalités :

- Déploiement d’un modèle de tiering:

- HardenAD implémente un modèle de tiering prédéfini qui organise les objets AD en trois niveaux de sécurité distincts .

- Chaque tier correspond à un niveau de sensibilité et regroupe des objets avec des privilèges similaires.

- Le Tier 0 est le plus critique et contient les contrôleurs de domaine, les comptes d’administration à hauts privilèges, et les groupes sensibles.

- Les autres tiers contiennent des serveurs, des postes de travail, et des comptes d’utilisateurs avec des niveaux de privilèges décroissants.

- Ce cloisonnement permet de limiter la propagation des attaques et de protéger les ressources les plus sensibles.

- Création d’unités d’organisation (OU) :

- HardenAD crée une structure d’OU hiérarchique qui reflète le modèle de tiering.

- Chaque tier dispose de ses propres OU pour organiser les ordinateurs, les utilisateurs, et les groupes.

- Cette organisation facilite la gestion des droits d’accès et l’application des stratégies de groupe.

- Création de groupes de sécurité :

- HardenAD crée des groupes de sécurité spécifiques à chaque tier.

- Ces groupes sont utilisés pour gérer les droits d’accès aux ressources et aux objets AD.

- Par exemple, des groupes distincts peuvent être créés pour les administrateurs de chaque tier, avec des privilèges limités à leur niveau de responsabilité.

- Configuration des stratégies de groupe (GPO) :

- HardenAD déploie des GPO qui appliquent des paramètres de sécurité spécifiques à chaque tier.

- Ces GPO peuvent configurer des paramètres tels que la complexité des mots de passe, le verrouillage des comptes, la journalisation des événements, et les restrictions d’accès.

- Les GPO permettent d’appliquer les paramètres de sécurité de manière centralisée et cohérente sur l’ensemble des objets du domaine.

- Blocage d’outils d’attaque :

- HardenAD bloque l’exécution d’outils d’attaque couramment utilisés par les attaquants, tels que CrackMapExec, Mimikatz (dans une certaine mesure), et d’autres outils de mouvement latéral et d’élévation de privilèges.

- Il utilise pour cela des techniques de liste blanche et de liste noire, ainsi que des paramètres de sécurité spécifiques.

- Paramétrage des machines du domaine :

- HardenAD configure des paramètres de sécurité sur les machines du domaine, tels que la désactivation de protocoles obsolètes (par exemple, LLMNR, NBT-NS), le renforcement de la configuration du pare-feu Windows, et la restriction des partages réseau.

- Tâches planifiées pour la maintenance de la sécurité :

- HardenAD crée des tâches planifiées qui effectuent des opérations de maintenance régulières pour maintenir le niveau de sécurité.

- Par exemple, une tâche planifiée peut être créée pour purger régulièrement les groupes sensibles, comme « Administrateurs du schéma », afin de s’assurer qu’aucun compte non autorisé n’y est ajouté.

- Configuration de la journalisation :

- HardenAD configure la journalisation des événements de sécurité sur les contrôleurs de domaine et les autres serveurs.

- Il active la journalisation des événements d’authentification, des modifications de comptes, et d’autres événements critiques.

- Ces journaux sont essentiels pour la détection des incidents de sécurité et l’analyse post-attaque.

- Nettoyage des adhésions de groupe excessives:

- HardenAD analyse l’appartenance des utilisateurs à différents groupes et nettoie les adhésions excessives. Par exemple, il peut retirer un utilisateur du groupe « Administrateurs du domaine » s’il n’a pas besoin de ces privilèges pour effectuer son travail.

- Cela réduit la surface d’attaque en limitant le nombre de comptes disposant de privilèges élevés.

- Application des principes de moindre privilège:

- HardenAD applique le principe de moindre privilège en limitant les droits des utilisateurs et des groupes aux seules permissions nécessaires à l’exécution de leurs tâches.

- Il supprime les permissions excessives et configure des permissions plus fines sur les objets AD.

- Durcissement des services:

- HardenAD désactive les services inutiles sur les contrôleurs de domaine et les autres serveurs.

- Il configure également les services essentiels pour qu’ils s’exécutent avec des privilèges limités.

- Configuration de la sécurité du réseau:

- HardenAD configure les paramètres de sécurité du réseau pour renforcer la protection contre les attaques.

- Il peut par exemple désactiver les protocoles réseau non sécurisés, configurer le filtrage des adresses IP et activer la protection contre les attaques par déni de service (DoS).

- Protection contre les mouvements latéraux:

- HardenAD met en place des mesures pour limiter les mouvements latéraux des attaquants au sein du réseau.

- Il peut par exemple configurer des restrictions d’accès entre les différents tiers et mettre en place des règles de pare-feu strictes.

- Gestion des comptes de service:

- HardenAD configure des comptes de service dédiés pour les applications et les services qui en ont besoin.

- Il applique des mots de passe complexes et uniques pour chaque compte de service et limite leurs privilèges.

- Surveillance et alertes:

- HardenAD configure des mécanismes de surveillance et d’alerte pour détecter les activités suspectes sur le réseau.

- Il peut par exemple envoyer des alertes par e-mail en cas de tentatives de connexion infructueuses, de modifications de comptes sensibles ou d’autres événements de sécurité.

3. Nouveautés des versions récentes

Les versions récentes de HardenAD ont apporté des améliorations et de nouvelles fonctionnalités, notamment :

- Amélioration de la gestion des GPO : Les GPO sont maintenant mieux organisées et plus faciles à gérer.

- Support de nouvelles versions de Windows Server : HardenAD est compatible avec les dernières versions de Windows Server.

- Correction de bugs : Plusieurs bugs mineurs ont été corrigés.

- Amélioration de la documentation : La documentation a été mise à jour et est plus complète.

4. Déploiement de HardenAD : Un Processus en Plusieurs Étapes

Pourquoi une sauvegarde est cruciale

Avant de modifier quoi que ce soit dans votre Active Directory, il est absolument nécessaire de faire une sauvegarde complète. C’est comme faire une copie de sécurité de votre ordinateur avant d’installer un nouveau programme. Voici pourquoi c’est si important :

- Protection contre les erreurs : Si une erreur se produit lors de l’installation de HardenAD, vous pourrez revenir à la situation initiale grâce à la sauvegarde.

- Réversibilité des changements : Si vous n’êtes pas satisfait des changements apportés par HardenAD, vous pourrez revenir en arrière.

- Sécurité : En cas d’attaque ou de problème majeur, la sauvegarde vous permettra de restaurer votre environnement AD rapidement et de minimiser les pertes.

Le déploiement de HardenAD se fait en plusieurs étapes :

Outils nécessaires pour la sauvegarde

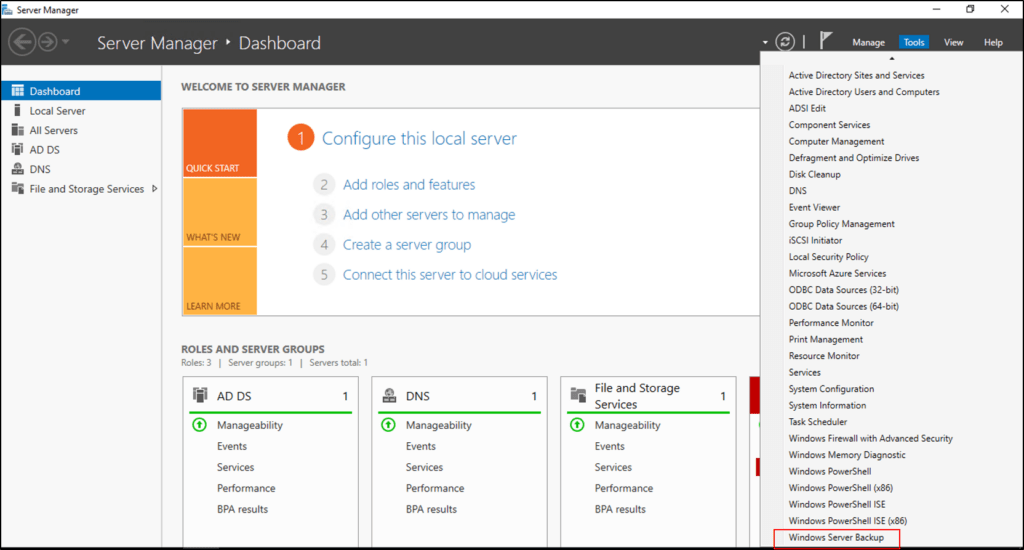

Windows Server propose un outil natif pour sauvegarder l’Active Directory : « Sauvegarde Windows Server ». Voici comment l’installer et le configurer :

- Installation de Sauvegarde Windows Server

- Ouvrez le Gestionnaire de serveur : Cliquez sur le menu Démarrer, puis tapez « Gestionnaire de serveur » et cliquez sur l’application.

- Ajoutez des rôles et fonctionnalités : Dans le tableau de bord, cliquez sur « Ajouter des rôles et des fonctionnalités ».

- Suivez l’assistant : Choisissez « Installation basée sur un rôle ou une fonctionnalité ».

- Sélectionnez le serveur cible : Choisissez le serveur sur lequel vous souhaitez installer la fonctionnalité (généralement le serveur sur lequel vous êtes connecté).

- Cochez Sauvegarde Windows Server : Dans la liste des fonctionnalités, cochez la case « Sauvegarde Windows Server ».

- Installez : Cliquez sur « Installer » et attendez la fin de l’installation.

- Configuration de la sauvegarde

- Ouvrez Sauvegarde Windows Server : Cliquez sur « Outils » dans le Gestionnaire de serveur, puis cliquez sur « Sauvegarde Windows Server ».

- Choisissez « Sauvegarder une fois » ou « Planifier la sauvegarde » :

- « Sauvegarder une fois » : Pour faire une sauvegarde manuelle.

- « Planifier la sauvegarde » : Pour créer des sauvegardes régulières (recommandé pour le futur).

- Choisissez « Options personnalisées » : Pour personnaliser les éléments à sauvegarder.

- Sélectionnez « État du système » : C’est l’option cruciale pour sauvegarder votre Active Directory.

- Choisissez une destination : Indiquez où vous souhaitez enregistrer la sauvegarde (un disque dur externe, un partage réseau, etc.). Important : Stockez les sauvegardes sur un emplacement différent des contrôleurs de domaine.

- Finalisez la configuration : Suivez les instructions de l’assistant pour compléter la configuration.

- Commande PowerShell pour une sauvegarde ponctuelle (Optionnelle)

- Si vous êtes à l’aise avec PowerShell, vous pouvez utiliser cette commande (en l’adaptant à votre configuration) pour faire une sauvegarde unique.

Start-WBBackup -BackupTarget "D:\" -SystemState -Verbose

- Important : Remplacez « D:\ » par le chemin du dossier de sauvegarde de votre choix.

- Si vous êtes à l’aise avec PowerShell, vous pouvez utiliser cette commande (en l’adaptant à votre configuration) pour faire une sauvegarde unique.

- Avec l’interface de Sauvegarde Windows Server

- L’interface graphique est très simple, elle présente clairement les options pour configurer la sauvegarde :

- Source : On y voit le type de sauvegarde choisi (État du système).

- Destination : On y voit l’emplacement de sauvegarde sélectionné.

- État : Une fois la sauvegarde lancée, vous pourrez voir si elle est en cours, terminée, ou s’il y a eu des erreurs.

- L’interface graphique est très simple, elle présente clairement les options pour configurer la sauvegarde :

- Vérification de la sauvegarde

- Journal des événements :

- Ouvrez l’Observateur d’événements : Cliquez sur le menu Démarrer, tapez « Observateur d’événements ».

- Allez à « Journaux des applications et des services », puis « Microsoft », puis « Windows », puis « Sauvegarde ».

- Vérifiez que la sauvegarde a réussi.

- Explorateur de fichiers : Allez à l’emplacement où vous avez stocké la sauvegarde et vérifiez la présence des fichiers.

- Journal des événements :

- Restauration de la sauvegarde

- Ouvrez Sauvegarde Windows Server :

- Cliquez sur « Récupérer » :

- Suivez l’assistant : Sélectionnez la sauvegarde à restaurer et choisissez « État du système ».

- Finalisez la restauration : Suivez les instructions de l’assistant pour restaurer votre Active Directory.

Vérification de l’état de santé de l’Active Directory

Avant de déployer HardenAD, il est primordial de vérifier que votre Active Directory fonctionne correctement. Nous allons utiliser l’outil dcdiag.

- Utilisation de dcdiag

- Ouvrez une invite de commande en tant qu’administrateur : Cliquez sur le menu Démarrer, tapez « cmd », faites un clic droit sur « Invite de commandes » et cliquez sur « Exécuter en tant qu’administrateur ».

- Tapez la commande : Dans l’invite de commande, tapez dcdiag /v puis appuyez sur Entrée.

- Interprétation des résultats

- Messages d’erreurs : Si dcdiag affiche des erreurs (des lignes qui contiennent le mot « failed »), cela signifie qu’il y a des problèmes qu’il faut corriger avant de continuer.

- Avertissements : Les avertissements suggèrent des problèmes potentiels à examiner de près.

- Confirmation de bon fonctionnement : Si tous les tests ont réussi, vous devriez voir des messages comme « passed test Connectivity », « passed test Advertising », etc.

- Éléments à vérifier

- Pas d’erreurs : Assurez-vous qu’il n’y a pas de messages « failed test » dans le rapport.

- Connectivité : Vérifiez les tests de connectivité (Connectivity, Replications). Ces tests permettent de vérifier que les serveurs Active Directory peuvent communiquer entre eux.

- Résolution DNS : Assurez-vous que la résolution DNS fonctionne correctement. Les contrôleurs de domaine ont besoin d’un DNS fonctionnel.

- Réplication : Vérifiez que la réplication entre les contrôleurs de domaine est fonctionnelle (Replications). La réplication permet de synchroniser les données entre vos serveurs Active Directory.

- Services : Assurez-vous que les services Active Directory (NTDS, DNS) fonctionnent correctement.

Étapes de Sécurisation avec HardenAD

- Téléchargement et Préparation

- Téléchargez HardenAD : Rendez-vous sur le GitHub officiel de HardenAD : [Lien].

- Extrayez l’archive ZIP : Une fois téléchargée, ouvrez l’archive ZIP. Vous y trouverez plusieurs fichiers et dossiers :

- HardenAD.ps1 : Le script principal de HardenAD.

- Configs : Le dossier contenant le fichier XML de configuration (TasksSequence_HardenAD.xml).

- Inputs : Le dossier contenant les modèles de GPO.

- Personnalisez la configuration (facultatif):

- Ouvrez le fichier TasksSequence_HardenAD.xml situé dans le dossier Configs avec un éditeur de texte (Notepad++, VS Code).

- Personnalisez les paramètres en fonction de vos besoins (les noms des OU, les permissions, etc.). Reportez vous au paragraphe « III. Configuration du Fichier XML : Personnaliser HardenAD » du tutoriel précédent.

- Déploiement de HardenAD

- Ouvrez PowerShell en tant qu’administrateur : Sur le contrôleur de domaine, cliquez sur le menu Démarrer, tapez « PowerShell », faites un clic droit sur « Windows PowerShell » et cliquez sur « Exécuter en tant qu’administrateur ».

- Exécutez le script :

- Naviguez vers le dossier où vous avez extrait l’archive ZIP en utilisant la commande cd. Par exemple cd C:\HardenAD.

- Tapez .\HardenAD.ps1 puis appuyez sur Entrée.

- Le script va créer les unités d’organisation, les stratégies de groupe, les filtres WMI, les groupes de sécurité et les utilisateurs nécessaires au tiering.

- Déplacement des Objets Existants dans les Différents Tiers

- Après l’exécution du script HardenAD, vos OU (Unités d’Organisation) et les groupes de sécurité sont créés, mais vos utilisateurs et ordinateurs existants sont toujours dans leur emplacement d’origine. Il faut maintenant les déplacer dans les Tiers appropriés.

- Comprendre les Tiers :

- Tier 0 : Contrôleurs de domaine et serveurs d’authentification.

- Tier 1 : Serveurs d’applications métiers.

- Tier 2 : Postes de travail des utilisateurs.

- Tier 1 Legacy : Serveurs avec systèmes obsolètes.

- Tier 2 Legacy : Postes de travail avec systèmes obsolètes.

- Identifier les Objets :

- Faites une liste des serveurs et postes de travail qui font partie de chaque tier.

- Déplacer les Objets avec la console « Utilisateur et ordinateur Active Directory » :

5. HardenAD ne fait pas tout : Actions manuelles complémentaires

Bien que HardenAD automatise une grande partie du processus de sécurisation, il ne couvre pas tous les aspects de la sécurité d’Active Directory. Il est important de garder à l’esprit qu’HardenAD est un outil qui vous aide à mettre en place les bonnes pratiques, mais il ne remplace pas une stratégie de sécurité globale.

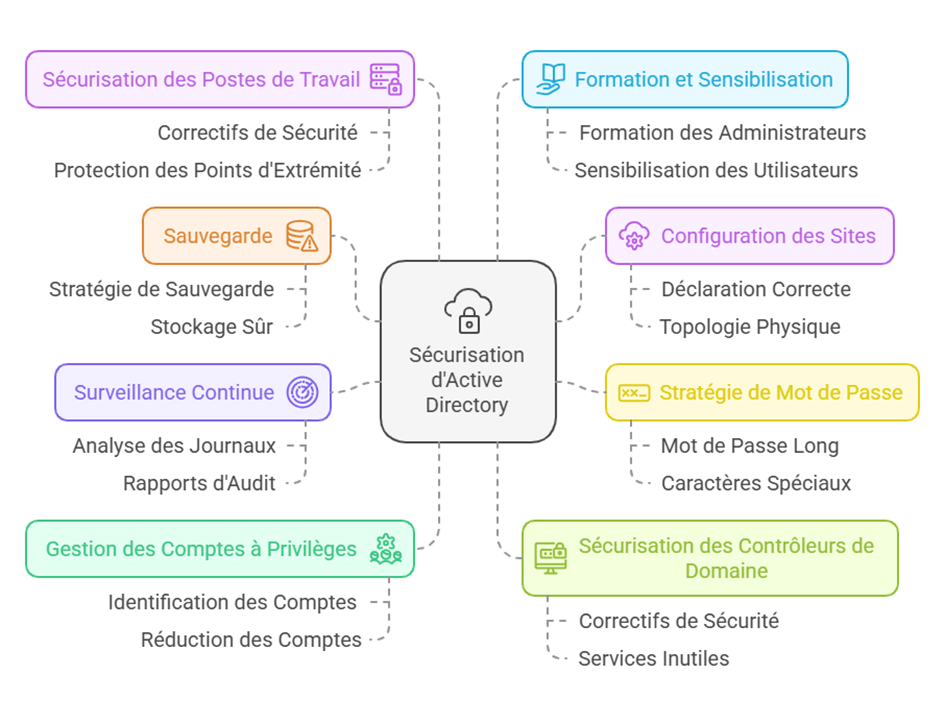

Voici quelques points importants qui ne sont pas pris en charge par HardenAD et qui doivent être traités manuellement :

- Sauvegarde d’Active Directory :

- HardenAD ne configure pas de solution de sauvegarde pour Active Directory.

- Il est crucial de mettre en place une stratégie de sauvegarde régulière des contrôleurs de domaine afin de pouvoir restaurer l’AD en cas de sinistre ou d’attaque.

- Utilisez les outils de sauvegarde intégrés à Windows Server ou une solution tierce pour sauvegarder l’état du système des contrôleurs de domaine.

- Assurez-vous que les sauvegardes sont stockées en lieu sûr et qu’elles sont régulièrement testées.

- Configuration des sites et sous-réseaux :

- HardenAD ne configure pas les sites et sous-réseaux dans la console « Sites et services Active Directory ».

- Il est important de déclarer correctement vos sites et sous-réseaux afin d’optimiser le trafic d’authentification et de réplication.

- Configurez les sites et sous-réseaux en fonction de la topologie physique de votre réseau.

- Stratégie de mot de passe :

- HardenAD configure une stratégie de mot de passe de base, mais il est recommandé de la renforcer en fonction de vos besoins et des exigences de sécurité de votre organisation.

- Envisagez d’utiliser des mots de passe plus longs, d’imposer l’utilisation de caractères spéciaux, et d’interdire les mots de passe courants.

- Utilisez la console de gestion des stratégies de groupe pour configurer la stratégie de mot de passe.

- Compte Administrateur : Assurez vous que le mot de passe du compte Administrateur local n’expire jamais (uniquement pour ce compte).

- Chemins renforcés (Hardened Paths) :

- HardenAD peut signaler un problème concernant les chemins renforcés (« Hardened Paths have been modified to lower the security level »).

- Pour corriger ce problème, vous devez configurer une stratégie de groupe spécifique pour renforcer la sécurité des chemins UNC.

- Dans la console de gestion des stratégies de groupe, configurez le paramètre « Configuration ordinateur\Stratégies\Paramètres Windows\Paramètres de sécurité\Stratégies locales\Options de sécurité\Accès réseau : chemins d’accès UNC renforcés ».

- Surveillance et maintenance continue

- Mettre en place une surveillance continue de l’activité d’Active Directory pour détecter les comportements suspects et les tentatives d’attaque.

- Analyser régulièrement les journaux d’événements et les rapports d’audit pour identifier les problèmes de sécurité potentiels.

- Effectuer des audits de sécurité réguliers pour évaluer l’efficacité des mesures de sécurité en place.

- Gestion des comptes à privilèges:

- Identifier tous les comptes disposant de privilèges élevés sur Active Directory.

- Réduire le nombre de comptes à privilèges au strict minimum.

- Mettre en place des processus stricts pour la création, la gestion et la suppression des comptes à privilèges.

- Utiliser des solutions de gestion des accès privilégiés (PAM) pour contrôler et surveiller l’utilisation des comptes à privilèges.

- Sécurisation des contrôleurs de domaine:

- Appliquer les derniers correctifs de sécurité et mises à jour logicielles aux contrôleurs de domaine.

- Désactiver les services et protocoles inutiles sur les contrôleurs de domaine.

- Configurer des règles de pare-feu strictes pour limiter l’accès aux contrôleurs de domaine.

- Mettre en place une protection contre les logiciels malveillants sur les contrôleurs de domaine.

- Envisager de déployer des contrôleurs de domaine en lecture seule (RODC) dans les environnements à risque.

- Sécurisation des postes de travail et des serveurs:

- Appliquer les derniers correctifs de sécurité et mises à jour logicielles aux postes de travail et aux serveurs.

- Configurer des stratégies de sécurité locales pour renforcer la sécurité des postes de travail et des serveurs.

- Utiliser des solutions de protection des points d’extrémité (EPP) et de détection et réponse aux menaces (EDR) pour protéger les postes de travail et les serveurs contre les logiciels malveillants et les attaques.

- Formation et sensibilisation:

- Former les administrateurs aux bonnes pratiques de sécurité Active Directory.

- Sensibiliser les utilisateurs aux risques de sécurité et aux bonnes pratiques à adopter.

- Mettre en place des programmes de formation réguliers pour maintenir les compétences des administrateurs et des utilisateurs à jour.

6. Adaptation de HardenAD à vos besoins : Personnalisation avancée

HardenAD est conçu pour être flexible et adaptable à différents environnements. Vous pouvez personnaliser le script pour répondre à vos besoins spécifiques. Voici quelques exemples de personnalisation avancée :

- Modification de la structure des OU :

- Si la structure d’OU par défaut ne correspond pas à votre organisation, vous pouvez la modifier en adaptant les variables correspondantes dans le script HardenAD.ps1.

- Veillez à mettre à jour les références aux OU dans les autres parties du script, notamment dans les GPO.

- Personnalisation des groupes de sécurité :

- Vous pouvez ajouter, supprimer ou modifier les groupes de sécurité créés par HardenAD.

- Par exemple, vous pouvez créer des groupes supplémentaires pour des rôles d’administration spécifiques ou modifier les membres des groupes existants.

- Adaptation des GPO :

- Vous pouvez modifier les paramètres des GPO déployées par HardenAD pour les adapter à vos besoins.

- Par exemple, vous pouvez ajuster la stratégie de mot de passe, configurer des paramètres de sécurité supplémentaires, ou ajouter des restrictions d’accès spécifiques.

- Vous pouvez également créer de nouvelles GPO pour appliquer des paramètres de sécurité non couverts par HardenAD.

- Intégration avec d’autres outils :

- Vous pouvez intégrer HardenAD avec d’autres outils de sécurité, tels que des solutions de gestion des identités et des accès (IAM), des solutions de gestion des informations et des événements de sécurité (SIEM), ou des outils d’analyse comportementale des utilisateurs et des entités (UEBA).

- Par exemple, vous pouvez utiliser les journaux générés par HardenAD pour alimenter votre SIEM ou utiliser les informations de votre IAM pour ajuster les configurations de HardenAD.

- Automatisation avancée :

- Vous pouvez utiliser des scripts PowerShell plus avancés pour automatiser des tâches de sécurisation non couvertes par HardenAD.

- Par exemple, vous pouvez créer des scripts pour automatiser la gestion des comptes à privilèges, la configuration de la sécurité des applications, ou la mise en œuvre de contrôles de sécurité spécifiques à votre environnement.

V. Actions Manuelles Complémentaires : Compléter le Travail de HardenAD

Comme nous l’avons vu au chapitre précédent, HardenAD est un outil puissant pour automatiser la sécurisation d’Active Directory. Cependant, il ne couvre pas tous les aspects de la sécurité et certaines actions manuelles restent indispensables pour garantir une protection optimale. Dans ce chapitre, nous allons détailler ces actions complémentaires, en expliquant pourquoi elles sont importantes et comment les mettre en œuvre.

1. Sauvegarde et Restauration d’Active Directory : Votre Filet de Sécurité

La sauvegarde régulière d’Active Directory est une mesure de sécurité fondamentale. En cas d’attaque, de corruption de données, d’erreur humaine ou de sinistre, la possibilité de restaurer l’AD à un état antérieur sain est cruciale pour la continuité des activités et la reprise après sinistre. HardenAD ne configure pas de solution de sauvegarde ; il est donc de votre responsabilité de la mettre en place et de la maintenir.

Pourquoi sauvegarder l’AD ?

- Restauration en cas d’attaque : Si votre AD est compromis par un ransomware ou une autre attaque malveillante, une sauvegarde saine vous permettra de le restaurer et de reprendre vos activités.

- Récupération après une erreur humaine : Une mauvaise manipulation, comme la suppression accidentelle d’objets importants, peut être corrigée grâce à une restauration.

- Continuité des activités : En cas de défaillance matérielle d’un contrôleur de domaine, une sauvegarde permet de le restaurer rapidement sur un autre serveur.

- Conformité réglementaire : Certaines réglementations, comme le RGPD, exigent la mise en place de mesures de sauvegarde et de restauration des données.

Méthodes de sauvegarde

- Sauvegarde de l’état du système : Windows Server intègre un outil de sauvegarde qui permet de sauvegarder l’état du système des contrôleurs de domaine. Cette sauvegarde inclut la base de données Active Directory, le registre, les fichiers de démarrage et le dossier SYSVOL.

- Solutions tierces : Il existe de nombreuses solutions de sauvegarde tierces qui offrent des fonctionnalités avancées pour la sauvegarde et la restauration d’Active Directory, comme la restauration granulaire d’objets ou la sauvegarde incrémentielle.

Bonnes pratiques de sauvegarde

- Fréquence : Effectuez des sauvegardes régulières, au moins une fois par jour, voire plus fréquemment pour les environnements critiques.

- Stockage : Stockez les sauvegardes en lieu sûr, de préférence hors site, pour les protéger en cas de sinistre affectant votre infrastructure principale.

- Test de restauration : Testez régulièrement la restauration de vos sauvegardes pour vous assurer qu’elles sont fonctionnelles et que vous maîtrisez le processus de restauration.

- Conservation : Conservez plusieurs versions de sauvegarde pour pouvoir revenir à différents points de restauration si nécessaire.

- Sécurité des sauvegardes : Protégez les sauvegardes contre les accès non autorisés, en utilisant le chiffrement par exemple.

Restauration d’Active Directory

La restauration d’Active Directory peut être une opération complexe, qui varie en fonction de l’étendue du problème et de la méthode de sauvegarde utilisée. Voici les principaux types de restauration :

- Restauration faisant autorité (Authoritative Restore) : Cette méthode permet de restaurer un objet ou un conteneur supprimé accidentellement en le marquant comme faisant autorité par rapport aux autres contrôleurs de domaine.

- Restauration ne faisant pas autorité (Non-Authoritative Restore) : Cette méthode est utilisée pour restaurer un contrôleur de domaine défaillant. Le contrôleur de domaine restauré répliquera les modifications à partir des autres contrôleurs de domaine.

- Restauration du dossier SYSVOL : Si le dossier SYSVOL est corrompu, il peut être restauré à partir d’une sauvegarde.

2. Configuration des Sites et Sous-réseaux : Optimiser la Réplication et l’Authentification

La configuration correcte des sites et des sous-réseaux dans la console « Sites et services Active Directory » est essentielle pour optimiser le trafic de réplication et d’authentification dans un environnement AD distribué géographiquement. HardenAD ne configure pas ces paramètres, vous devez donc les définir manuellement.

Pourquoi configurer les sites et sous-réseaux ?

- Optimisation du trafic de réplication : En définissant des sites distincts pour chaque emplacement physique, vous pouvez contrôler le flux de réplication entre les contrôleurs de domaine et minimiser l’utilisation de la bande passante WAN.

- Authentification plus rapide : Les clients s’authentifient auprès des contrôleurs de domaine de leur site local, ce qui réduit le temps de réponse et améliore l’expérience utilisateur.

- Résilience : En cas de défaillance d’un site, les clients peuvent s’authentifier auprès des contrôleurs de domaine d’un autre site.

Concepts clés

- Site : Un site représente un emplacement physique avec une connectivité réseau rapide et fiable.

- Sous-réseau : Un sous-réseau est une plage d’adresses IP qui définit un segment de réseau logique.

- Lien de sites : Un lien de sites connecte deux sites et définit le coût, la fréquence et la planification de la réplication entre eux.

- Pont de liens de sites : Un pont de liens de sites permet de transitivité des liens de sites, ce qui signifie que la réplication peut se faire entre des sites non directement connectés.

Configuration des sites et sous-réseaux

- Ouvrez la console « Sites et services Active Directory ».

- Créez un site pour chaque emplacement physique de votre organisation.

- Créez des sous-réseaux pour chaque plage d’adresses IP utilisée dans chaque site.

- Associez les sous-réseaux aux sites appropriés.

- Déplacez les contrôleurs de domaine vers les sites correspondants.

- Configurez les liens de sites pour définir les paramètres de réplication entre les sites.

Bonnes pratiques

- Correspondance avec la topologie physique : La configuration des sites doit refléter la topologie physique de votre réseau.

- Optimisation des liens de sites : Configurez les liens de sites en fonction de la bande passante disponible, du coût de la liaison et de la fréquence de réplication souhaitée.

- Surveillance de la réplication : Utilisez des outils comme repadmin pour surveiller la réplication entre les contrôleurs de domaine et identifier les éventuels problèmes.

3. Stratégie de Mot de Passe et Compte Administrateur : Renforcer les Remparts

HardenAD applique une stratégie de mot de passe de base, mais il est souvent nécessaire de la renforcer pour répondre aux exigences de sécurité spécifiques de votre organisation. De plus, une attention particulière doit être portée au compte Administrateur intégré, une cible privilégiée des attaquants.

Renforcement de la stratégie de mot de passe

- Longueur minimale : Augmentez la longueur minimale des mots de passe à au moins 12 caractères, voire 14 ou plus.

- Complexité : Exigez l’utilisation de majuscules, de minuscules, de chiffres et de caractères spéciaux.

- Expiration : Configurez une expiration régulière des mots de passe, par exemple tous les 90 jours.

- Historique : Empêchez la réutilisation des mots de passe précédents en conservant un historique des mots de passe utilisés.

- Verrouillage de compte : Configurez le verrouillage des comptes après un certain nombre de tentatives de connexion infructueuses.

- Interdiction des mots de passe faibles: Utilisez des listes de mots de passe faibles ou des outils comme Azure AD Password Protection pour bloquer les mots de passe courants ou facilement devinables.

Sécurisation du compte Administrateur

- Renommage du compte : Renommez le compte Administrateur intégré pour le rendre moins visible.

- Mot de passe unique et complexe : Définissez un mot de passe unique et très complexe pour ce compte, et assurez-vous qu’il n’expire jamais.

- Limitation de l’utilisation : N’utilisez ce compte que pour des tâches d’administration exceptionnelles. Pour les tâches courantes, utilisez des comptes d’administration dédiés avec des privilèges limités.

- Surveillance : Surveillez attentivement l’activité de ce compte et configurez des alertes en cas d’utilisation suspecte.

- Double authentification: Si possible, mettez en place la double authentification pour ce compte.

Configuration de la stratégie de mot de passe

Vous pouvez configurer la stratégie de mot de passe à l’aide de la console de gestion des stratégies de groupe (GPMC). Les paramètres de stratégie de mot de passe se trouvent dans :

Configuration ordinateur > Stratégies > Paramètres Windows > Paramètres de sécurité > Stratégies de comptes > Stratégie de mot de passe

4. Chemins Renforcés (Hardened Paths) : Protéger les Partages Réseau

HardenAD peut signaler un problème concernant les chemins renforcés (« Hardened Paths have been modified to lower the security level »). Ce problème est lié à la sécurité des partages réseau, notamment SYSVOL et NETLOGON, qui sont essentiels au fonctionnement d’Active Directory.

Pourquoi renforcer les chemins UNC ?

Les chemins UNC (Universal Naming Convention) sont utilisés pour accéder aux ressources partagées sur le réseau. Si ces chemins ne sont pas correctement sécurisés, un attaquant pourrait intercepter ou modifier les données qui y transitent, compromettant ainsi la sécurité d’Active Directory.

Configuration des chemins renforcés

Pour corriger le problème signalé par HardenAD, vous devez configurer une stratégie de groupe spécifique :

- Ouvrez la console de gestion des stratégies de groupe (GPMC).

- Créez une nouvelle GPO ou modifiez une GPO existante liée à l’OU des contrôleurs de domaine.

- Naviguez vers : Configuration ordinateur > Stratégies > Paramètres Windows > Paramètres de sécurité > Stratégies locales > Options de sécurité

- Recherchez le paramètre « Accès réseau : chemins d’accès UNC renforcés » et double-cliquez dessus.

- Activez le paramètre et cliquez sur « Afficher… » pour ajouter les chemins UNC à renforcer.

- Ajoutez les chemins suivants :

- \\*\SYSVOL : Intégrité = activé, Confidentialité = activé

- \\*\NETLOGON : Intégrité = activé, Confidentialité = activé

- Cliquez sur « OK » pour enregistrer les modifications.

Astuces

- Appliquer la GPO aux contrôleurs de domaine : Assurez-vous que la GPO est liée à l’OU qui contient vos contrôleurs de domaine.

- Tester la configuration : Après avoir appliqué la GPO, testez l’accès aux partages SYSVOL et NETLOGON pour vous assurer qu’ils fonctionnent toujours correctement.

5. Audits de sécurité réguliers

Effectuer des audits de sécurité réguliers d’Active Directory est essentiel pour maintenir un niveau de sécurité élevé et s’adapter aux nouvelles menaces.

Pourquoi effectuer des audits réguliers ?

- Identifier les nouvelles vulnérabilités : Les audits permettent de détecter les nouvelles vulnérabilités qui pourraient apparaître après le déploiement initial des mesures de sécurité.

- Vérifier l’efficacité des mesures en place : Les audits permettent de s’assurer que les mesures de sécurité en place sont toujours efficaces et qu’elles n’ont pas été contournées ou désactivées.

- Détecter les changements de configuration non autorisés : Les audits permettent de repérer les changements de configuration non autorisés qui pourraient affaiblir la sécurité d’Active Directory.

- Se conformer aux exigences réglementaires : De nombreuses réglementations exigent la réalisation d’audits de sécurité réguliers.

Comment effectuer des audits réguliers ?

- Utiliser des outils d’audit : Utilisez des outils comme PingCastle pour automatiser l’audit de la configuration d’Active Directory.

- Examiner les journaux d’événements : Analysez les journaux d’événements des contrôleurs de domaine et des autres serveurs pour détecter les activités suspectes.

- Vérifier les permissions : Passez en revue les permissions accordées aux utilisateurs et aux groupes pour vous assurer qu’elles sont toujours conformes au principe de moindre privilège.

- Tester les procédures de sauvegarde et de restauration : Vérifiez régulièrement que les procédures de sauvegarde et de restauration d’Active Directory sont fonctionnelles.

6. Gestion des comptes à privilèges

La gestion des comptes à privilèges est un aspect crucial de la sécurité d’Active Directory. Les comptes à privilèges, tels que les comptes d’administrateurs de domaine, disposent de droits étendus sur l’environnement AD et constituent donc des cibles prioritaires pour les attaquants.

Pourquoi gérer les comptes à privilèges ?

- Réduire la surface d’attaque : En limitant le nombre de comptes à privilèges et en contrôlant leur utilisation, on réduit la surface d’attaque et les risques de compromission.

- Prévenir les abus de privilèges : Une gestion stricte des comptes à privilèges permet d’empêcher les abus de privilèges, qu’ils soient intentionnels ou accidentels.

- Améliorer la traçabilité : En surveillant l’activité des comptes à privilèges, on peut détecter plus facilement les comportements suspects et les tentatives d’attaque.

- Se conformer aux exigences réglementaires : De nombreuses réglementations exigent la mise en place de contrôles stricts sur les comptes à privilèges.

Comment gérer les comptes à privilèges ?

- Identifier tous les comptes à privilèges : Dressez une liste exhaustive de tous les comptes disposant de privilèges élevés sur Active Directory, y compris les comptes de service.

- Réduire le nombre de comptes à privilèges : Supprimez les comptes à privilèges inutiles et limitez le nombre d’utilisateurs disposant de droits d’administrateur.

- Appliquer le principe de moindre privilège : Accordez aux comptes à privilèges uniquement les permissions nécessaires à l’exécution de leurs tâches.

- Utiliser des comptes dédiés : Créez des comptes d’administration dédiés pour les tâches spécifiques et évitez d’utiliser des comptes personnels pour l’administration.

- Mettre en place une rotation régulière des mots de passe : Imposez une rotation régulière des mots de passe des comptes à privilèges, en utilisant des mots de passe complexes et uniques.

- Surveiller l’activité des comptes à privilèges : Enregistrez et analysez l’activité des comptes à privilèges pour détecter les comportements suspects.

- Utiliser des solutions de gestion des accès privilégiés (PAM) : Les solutions PAM permettent de centraliser la gestion des comptes à privilèges, d’automatiser la rotation des mots de passe, de contrôler les sessions d’administration et d’enregistrer les activités.

7. Sécurisation des contrôleurs de domaine

Les contrôleurs de domaine sont les serveurs les plus critiques de l’infrastructure Active Directory. Ils contiennent la base de données AD et gèrent l’authentification et l’autorisation des utilisateurs. Leur sécurisation est donc primordiale.

Pourquoi sécuriser les contrôleurs de domaine ?

- Protéger la base de données Active Directory : Les contrôleurs de domaine contiennent la base de données AD, qui est une cible prioritaire pour les attaquants.

- Garantir la disponibilité des services d’authentification : Si les contrôleurs de domaine sont compromis ou indisponibles, les utilisateurs ne peuvent plus s’authentifier et accéder aux ressources du réseau.

- Empêcher la propagation des attaques : Si un contrôleur de domaine est compromis, un attaquant peut l’utiliser pour se propager à d’autres parties du réseau.

Comment sécuriser les contrôleurs de domaine ?

- Appliquer les derniers correctifs de sécurité : Maintenez les contrôleurs de domaine à jour avec les derniers correctifs de sécurité et mises à jour logicielles.

- Désactiver les services inutiles : Désactivez tous les services et protocoles qui ne sont pas nécessaires au fonctionnement d’Active Directory.

- Configurer des règles de pare-feu strictes : Limitez l’accès aux contrôleurs de domaine en configurant des règles de pare-feu strictes, autorisant uniquement le trafic nécessaire.

- Mettre en place une protection contre les logiciels malveillants : Installez et configurez une solution de protection contre les logiciels malveillants sur les contrôleurs de domaine.

- Sécuriser l’accès physique : Protégez l’accès physique aux contrôleurs de domaine en les installant dans des salles sécurisées et en contrôlant l’accès à ces salles.

- Envisager le déploiement de contrôleurs de domaine en lecture seule (RODC) : Les RODC peuvent être déployés dans des environnements à risque, comme les succursales, pour limiter l’impact d’une compromission.

- Utiliser un SIEM pour collecter les logs de sécurité : Un SIEM permet de centraliser la collecte et l’analyse des logs de sécurité, de corréler les événements et de détecter les menaces potentielles.

8. Sécurisation des postes de travail et des serveurs

La sécurisation des postes de travail et des serveurs est également importante pour la sécurité globale d’Active Directory. Les postes de travail et les serveurs peuvent être utilisés comme points d’entrée par les attaquants pour accéder au réseau et se propager à d’autres systèmes, y compris les contrôleurs de domaine.

Pourquoi sécuriser les postes de travail et les serveurs ?

- Empêcher les attaques par phishing et autres techniques d’ingénierie sociale : Les utilisateurs peuvent être amenés à cliquer sur des liens malveillants ou à ouvrir des pièces jointes infectées, ce qui peut compromettre leur poste de travail et permettre à un attaquant d’accéder au réseau.

- Limiter la propagation des logiciels malveillants : Si un poste de travail ou un serveur est infecté par un logiciel malveillant, celui-ci peut se propager à d’autres systèmes du réseau, y compris les contrôleurs de domaine.

- Protéger les données sensibles : Les postes de travail et les serveurs peuvent contenir des données sensibles qui doivent être protégées contre les accès non autorisés.

Comment sécuriser les postes de travail et les serveurs ?

- Appliquer les derniers correctifs de sécurité : Maintenez les postes de travail et les serveurs à jour avec les derniers correctifs de sécurité et mises à jour logicielles.

- Configurer des stratégies de sécurité locales : Utilisez les stratégies de groupe pour appliquer des paramètres de sécurité aux postes de travail et aux serveurs, comme la configuration du pare-feu, la restriction des logiciels et la gestion des comptes d’utilisateurs.

- Utiliser des solutions de protection des points d’extrémité (EPP) et de détection et réponse aux menaces (EDR) : Les solutions EPP et EDR permettent de protéger les postes de travail et les serveurs contre les logiciels malveillants et les attaques avancées.

- Sensibiliser les utilisateurs aux risques de sécurité : Formez les utilisateurs aux bonnes pratiques de sécurité, comme la détection des e-mails de phishing, la création de mots de passe forts et la protection de leurs informations d’identification.

- Contrôler l’installation de logiciels : Limitez la possibilité pour les utilisateurs d’installer des logiciels non autorisés sur leurs postes de travail.

- Chiffrer les données sensibles : Chiffrez les données sensibles stockées sur les postes de travail et les serveurs pour les protéger en cas de vol ou de perte.

VI. Cloisonnement Logique et Zones de Confiance : Limiter la Propagation des Menaces

Le cloisonnement logique et la définition de zones de confiance sont des principes fondamentaux pour renforcer la sécurité d’Active Directory et limiter l’impact d’une éventuelle attaque. L’idée est de diviser l’infrastructure en segments distincts, avec des niveaux de confiance différents, afin d’empêcher un attaquant de se déplacer librement au sein du réseau après avoir compromis un premier point d’entrée.

1. Définition des Concepts

- Cloisonnement logique : Le cloisonnement logique consiste à segmenter le réseau en différentes zones, en regroupant les ressources et les comptes en fonction de leur niveau de sensibilité et de leur fonction. Chaque zone est isolée des autres par des contrôles de sécurité, comme des pare-feu, des VLAN ou des listes de contrôle d’accès (ACL).

- Zones de confiance : Une zone de confiance est un regroupement logique de ressources qui partagent le même niveau de confiance. Les ressources au sein d’une même zone de confiance se font mutuellement confiance, tandis que les communications entre différentes zones de confiance sont soumises à des contrôles de sécurité stricts.

2. Identifier les niveaux de sensibilité des ressources et des comptes d’administration

La première étape pour mettre en place un cloisonnement logique et des zones de confiance consiste à identifier les différents niveaux de sensibilité des ressources et des comptes d’administration au sein de votre environnement Active Directory.

Comment identifier les niveaux de sensibilité ?

- Analyse des données : Identifiez les données les plus sensibles de votre organisation, comme les données financières, les données personnelles, la propriété intellectuelle, etc. et déterminez où elles sont stockées et traitées.

- Classification des applications : Classez vos applications en fonction de leur criticité pour les activités de l’organisation. Les applications critiques, comme les systèmes de paiement ou les applications métier, ont un niveau de sensibilité plus élevé.

- Évaluation des comptes d’administration : Identifiez les comptes d’administration qui ont accès aux ressources les plus sensibles et déterminez leur niveau de privilèges.

Exemple de niveaux de sensibilité :

- Niveau 0 (Critique) : Contrôleurs de domaine, comptes d’administrateurs de domaine, infrastructure de gestion des clés (PKI), systèmes de paiement, données hautement sensibles.

- Niveau 1 (Sensible) : Serveurs d’applications critiques, bases de données contenant des données sensibles, comptes d’administration de serveurs.

- Niveau 2 (Modéré) : Serveurs de fichiers, serveurs d’impression, postes de travail des utilisateurs, comptes d’utilisateurs standard.

- Niveau 3 (Faible) : Postes de travail des utilisateurs non privilégiés, imprimantes, périphériques réseau.

3. Cloisonner les zones de confiance pour limiter la propagation des menaces

Une fois les niveaux de sensibilité identifiés, vous pouvez commencer à cloisonner votre environnement en différentes zones de confiance. L’objectif est de créer des barrières entre les zones pour empêcher un attaquant de se déplacer facilement d’une zone à une autre.

Méthodes de cloisonnement :

- Pare-feu : Utilisez des pare-feu pour filtrer le trafic entre les différentes zones de confiance, en autorisant uniquement les communications nécessaires.

- VLAN : Utilisez des VLAN (Virtual Local Area Networks) pour segmenter le réseau en différents sous-réseaux logiques, en isolant les ressources de chaque zone de confiance.

- Listes de contrôle d’accès (ACL) : Utilisez des ACL sur les routeurs et les commutateurs pour contrôler le trafic entre les différents segments du réseau.

- Silos d’authentification (Authentication Silos) : Les silos d’authentification sont une fonctionnalité de Windows Server qui permet de restreindre les comptes à des systèmes spécifiques, empêchant ainsi leur utilisation sur d’autres systèmes du réseau.

Exemple de cloisonnement :

- Créer une zone de confiance distincte pour les contrôleurs de domaine (Tier 0), isolée du reste du réseau par un pare-feu.

- Créer une zone de confiance pour les serveurs d’applications critiques (Tier 1), avec un accès restreint depuis les autres zones.

- Créer une zone de confiance pour les postes de travail des utilisateurs (Tier 2), avec des règles de pare-feu limitant l’accès aux ressources sensibles.

4. Identifier les chemins d’attaque possibles entre les zones de confiance

Une fois les zones de confiance définies et cloisonnées, il est important d’identifier les chemins d’attaque possibles qu’un attaquant pourrait utiliser pour se déplacer d’une zone à une autre.

Comment identifier les chemins d’attaque ?

- Analyse des flux de communication : Analysez les flux de communication entre les différentes zones de confiance pour identifier les protocoles et les ports utilisés.

- Revue des règles de pare-feu : Examinez les règles de pare-feu entre les zones de confiance pour identifier les faiblesses potentielles.

- Utilisation d’outils d’analyse de la sécurité : Des outils comme BloodHound peuvent aider à visualiser les chemins d’attaque potentiels au sein d’Active Directory.

Exemple de chemins d’attaque :

- Un attaquant qui a compromis un poste de travail dans la zone de confiance des utilisateurs (Tier 2) pourrait tenter d’exploiter une vulnérabilité sur un serveur d’applications dans la zone de confiance des serveurs critiques (Tier 1) pour y accéder.

- Un compte d’administration de serveur (Tier 1) compromis pourrait être utilisé pour accéder à un contrôleur de domaine (Tier 0) si les silos d’authentification ne sont pas correctement configurés.

5. Principe de la défense en profondeur

Le principe de la défense en profondeur consiste à mettre en place plusieurs couches de sécurité pour protéger les ressources sensibles. Même si un attaquant parvient à franchir une première barrière de sécurité, il se heurtera à d’autres obstacles qui l’empêcheront d’atteindre sa cible.

Application de la défense en profondeur à Active Directory

- Cloisonnement : Le cloisonnement logique et la définition de zones de confiance constituent une première couche de défense.

- Contrôle d’accès : La gestion des comptes à privilèges et l’application du principe de moindre privilège constituent une deuxième couche de défense.

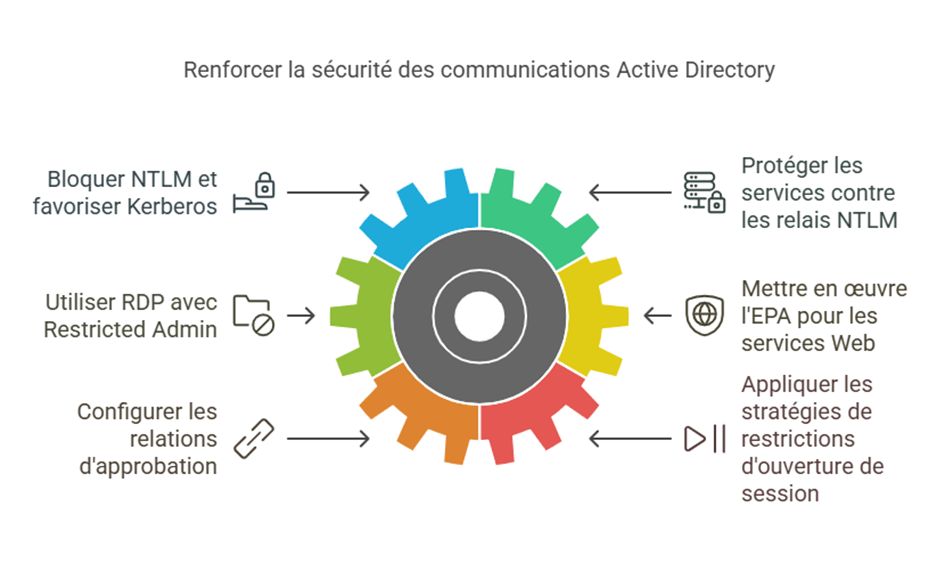

- Sécurisation des protocoles : La désactivation des protocoles non sécurisés et le renforcement des protocoles utilisés constituent une troisième couche de défense.

- Surveillance et détection : La mise en place d’une surveillance continue et d’outils de détection des intrusions constitue une quatrième couche de défense.

6. Intégration des ressources non-Microsoft dans les zones de confiance

Le cloisonnement logique et les zones de confiance ne doivent pas se limiter aux ressources Microsoft. Il est important d’intégrer également les ressources non-Microsoft, comme les serveurs Linux, les équipements réseau et les applications tierces, dans votre stratégie de cloisonnement.

Comment intégrer les ressources non-Microsoft ?

- Identifier les niveaux de sensibilité : Déterminez le niveau de sensibilité des ressources non-Microsoft en fonction des données qu’elles traitent et de leur criticité pour les activités de l’organisation.

- Placer les ressources dans les zones de confiance appropriées : Placez les ressources non-Microsoft dans les zones de confiance correspondant à leur niveau de sensibilité.

- Configurer les contrôles de sécurité : Configurez les contrôles de sécurité appropriés, comme les pare-feu et les ACL, pour limiter les communications entre les ressources non-Microsoft et les autres zones de confiance.

- Utiliser des solutions de gestion des identités et des accès (IAM) : Les solutions IAM peuvent aider à gérer les identités et les accès des utilisateurs aux ressources non-Microsoft, en appliquant le principe de moindre privilège.

En résumé, le cloisonnement logique et la définition de zones de confiance sont des éléments essentiels d’une stratégie de sécurité robuste pour Active Directory. En segmentant l’infrastructure en zones distinctes et en contrôlant les communications entre ces zones, vous pouvez limiter la propagation des attaques et protéger vos ressources les plus sensibles.

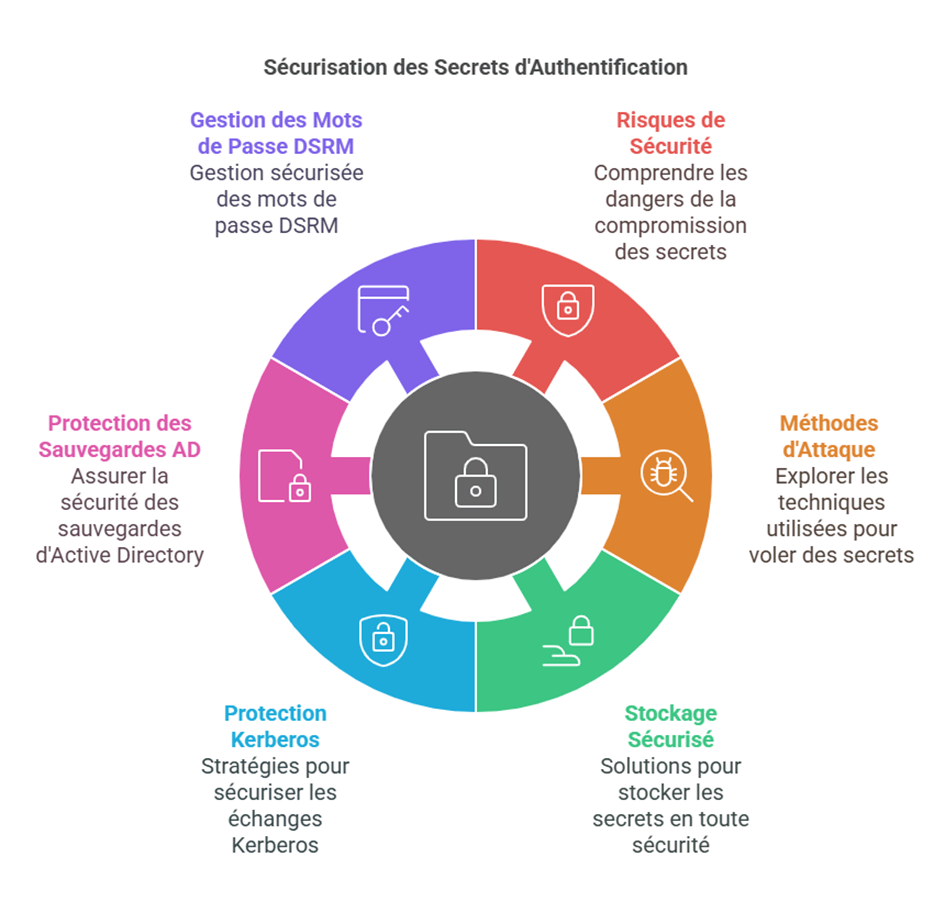

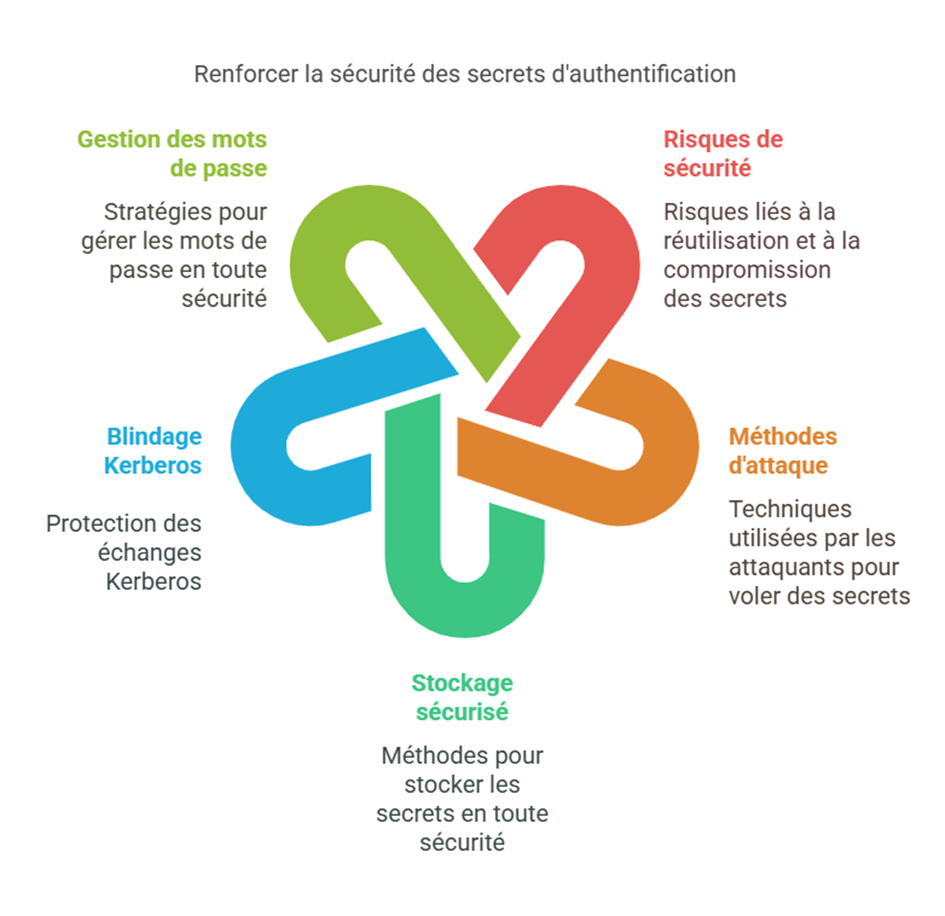

VII. Gestion des Accès Privilégiés : Contrôler les Clés du Royaume

La gestion des accès privilégiés (PAM, Privileged Access Management) est un aspect crucial de la sécurité d’Active Directory. Les comptes à privilèges, de par leurs droits étendus, constituent une cible de choix pour les cybercriminels. Une gestion rigoureuse de ces comptes est donc indispensable pour limiter les risques de compromission et protéger les ressources critiques de l’organisation.

1. Gestion des accès privilégiés dans un environnement AD

Dans un environnement Active Directory, les comptes à privilèges incluent notamment :

- Administrateurs du domaine : Ces comptes ont un contrôle total sur le domaine Active Directory.

- Administrateurs de l’entreprise : Ces comptes ont des droits d’administration sur l’ensemble de la forêt Active Directory.

- Administrateurs du schéma : Ces comptes peuvent modifier le schéma Active Directory, qui définit la structure et les attributs des objets AD.

- Opérateurs de compte : Ces comptes peuvent créer et gérer des comptes d’utilisateurs et des groupes.

- Opérateurs de serveur : Ces comptes peuvent gérer les serveurs membres du domaine.

- Opérateurs d’impression : Ces comptes peuvent gérer les imprimantes et les files d’attente d’impression.

- Opérateurs de sauvegarde : Ces comptes peuvent effectuer des sauvegardes et des restaurations des contrôleurs de domaine.

- Comptes de service : Ces comptes sont utilisés par les applications et les services pour s’exécuter avec des privilèges spécifiques.

2. Restreindre les privilèges des comptes d’administration

La première étape d’une gestion efficace des accès privilégiés consiste à restreindre les privilèges des comptes d’administration en fonction du principe de moindre privilège.

Comment restreindre les privilèges ?

- Supprimer les appartenances inutiles aux groupes à privilèges : Retirez les comptes d’administration des groupes à privilèges dont ils n’ont pas besoin pour effectuer leurs tâches. Par exemple, un administrateur de serveur n’a pas besoin d’être membre du groupe Administrateurs du domaine.

- Créer des groupes d’administration dédiés : Créez des groupes d’administration spécifiques pour chaque fonction d’administration, avec des permissions limitées aux tâches requises. Par exemple, créez un groupe « Administrateurs des serveurs de fichiers » avec des droits limités à la gestion des serveurs de fichiers.

- Utiliser la délégation d’administration : Déléguez des tâches d’administration spécifiques à des utilisateurs ou des groupes sans leur accorder de privilèges élevés. Par exemple, vous pouvez déléguer la gestion des unités d’organisation (OU) à un utilisateur sans en faire un administrateur de domaine.

- Just-Enough Administration (JEA) : JEA est une technologie PowerShell qui permet de définir des rôles d’administration avec des commandes et des paramètres limités. JEA permet aux administrateurs d’effectuer des tâches spécifiques sans leur donner un accès complet au système.

3. Utiliser des comptes dédiés pour les tâches d’administration

Il est crucial d’utiliser des comptes d’administration dédiés pour les tâches d’administration et de ne jamais utiliser de comptes personnels pour l’administration d’Active Directory.

Pourquoi utiliser des comptes dédiés ?

- Traçabilité : L’utilisation de comptes dédiés permet de tracer plus facilement les actions d’administration et d’identifier les responsables en cas d’incident.

- Sécurité : Les comptes d’administration dédiés sont moins susceptibles d’être compromis par des attaques ciblant les comptes personnels, comme le phishing.

- Principe de moindre privilège : Les comptes dédiés peuvent se voir attribuer des privilèges limités aux tâches d’administration spécifiques, réduisant ainsi la surface d’attaque.

4. Éviter la mutualisation des postes d’administration pour le Tier 0

Les postes de travail d’administration de Tier 0, utilisés pour gérer les ressources critiques comme les contrôleurs de domaine, ne doivent jamais être mutualisés. Chaque administrateur de Tier 0 doit disposer d’un poste de travail dédié et sécurisé.

Pourquoi éviter la mutualisation ?

- Risque de contamination croisée : Si un poste de travail d’administration mutualisé est compromis, tous les administrateurs qui l’utilisent sont également compromis.

- Difficulté de traçabilité : Il est plus difficile de tracer les actions d’administration et d’identifier les responsables en cas d’incident si plusieurs administrateurs utilisent le même poste de travail.

- Non-conformité aux bonnes pratiques de sécurité : La mutualisation des postes d’administration de Tier 0 est contraire aux recommandations de l’ANSSI et aux bonnes pratiques de sécurité.

5. Mettre en œuvre des silos d’authentification pour le Tier 0

Les silos d’authentification sont une fonctionnalité de Windows Server qui permet de restreindre les comptes à des systèmes spécifiques, empêchant ainsi leur utilisation sur d’autres systèmes du réseau. Il est fortement recommandé de mettre en œuvre des silos d’authentification pour les comptes de Tier 0.

Comment fonctionnent les silos d’authentification ?

- Création de silos : Vous créez des silos d’authentification à l’aide de PowerShell ou de la console de gestion Active Directory.

- Association de comptes et de ressources : Vous associez les comptes d’administration de Tier 0 à des silos spécifiques, et vous associez les ressources critiques, comme les contrôleurs de domaine, à ces mêmes silos.

6. Analyser les chemins de contrôle vers les comptes et groupes de sécurité du Tier 0

Il est crucial d’analyser régulièrement les chemins de contrôle qui mènent aux comptes et aux groupes de sécurité du Tier 0. L’objectif est d’identifier les comptes qui ont la possibilité de modifier l’appartenance à ces groupes ou de réinitialiser les mots de passe de ces comptes, et de s’assurer que ces chemins de contrôle sont légitimes et sécurisés.

Pourquoi analyser les chemins de contrôle ?

- Identifier les vecteurs d’attaque : Un attaquant qui parvient à compromettre un compte disposant d’un chemin de contrôle vers un compte ou un groupe de Tier 0 peut élever ses privilèges et prendre le contrôle de l’environnement Active Directory.

- Détecter les configurations dangereuses : L’analyse des chemins de contrôle permet de détecter les configurations qui accordent des privilèges excessifs à certains comptes ou qui créent des dépendances dangereuses entre les comptes.

- Renforcer la sécurité : En identifiant et en corrigeant les chemins de contrôle non sécurisés, vous pouvez réduire la surface d’attaque et renforcer la sécurité de votre environnement Active Directory.

Comment analyser les chemins de contrôle ?

- Outils d’analyse : Des outils comme BloodHound ou PingCastle peuvent aider à visualiser les chemins de contrôle au sein d’Active Directory et à identifier les relations entre les comptes et les groupes.

- Analyse manuelle : Vous pouvez analyser manuellement les permissions sur les objets Active Directory pour identifier les comptes qui ont des droits de modification sur les comptes et les groupes de Tier 0.

- Examen des appartenances aux groupes : Examinez attentivement les membres des groupes qui ont des droits d’administration sur les comptes et les groupes de Tier 0.

7. Journalisation des événements d’authentification

La journalisation des événements d’authentification est essentielle pour la détection des incidents de sécurité et l’analyse post-attaque. Il est important de configurer la journalisation des événements d’authentification sur les contrôleurs de domaine et de collecter ces journaux de manière centralisée.