La défense en profondeur en cybersécurité : une stratégie essentielle pour protéger votre entreprise

Dans le monde numérique d’aujourd’hui, la cybersécurité est devenue une préoccupation pour toutes les entreprises, quelle que soit leur taille ou leur secteur d’activité. Une des stratégies les plus efficaces pour assurer la sécurité des systèmes d’information est la défense en profondeur. Cet article vous expliquera ce qu’est la défense en profondeur en cybersécurité et comment elle peut aider à protéger votre entreprise. Nous illustrerons également son application à travers trois exemples concrets : les fuites de données, le hameçonnage par mail et la disponibilité d’un serveur.

Qu’est-ce que la défense en profondeur en cybersécurité ?

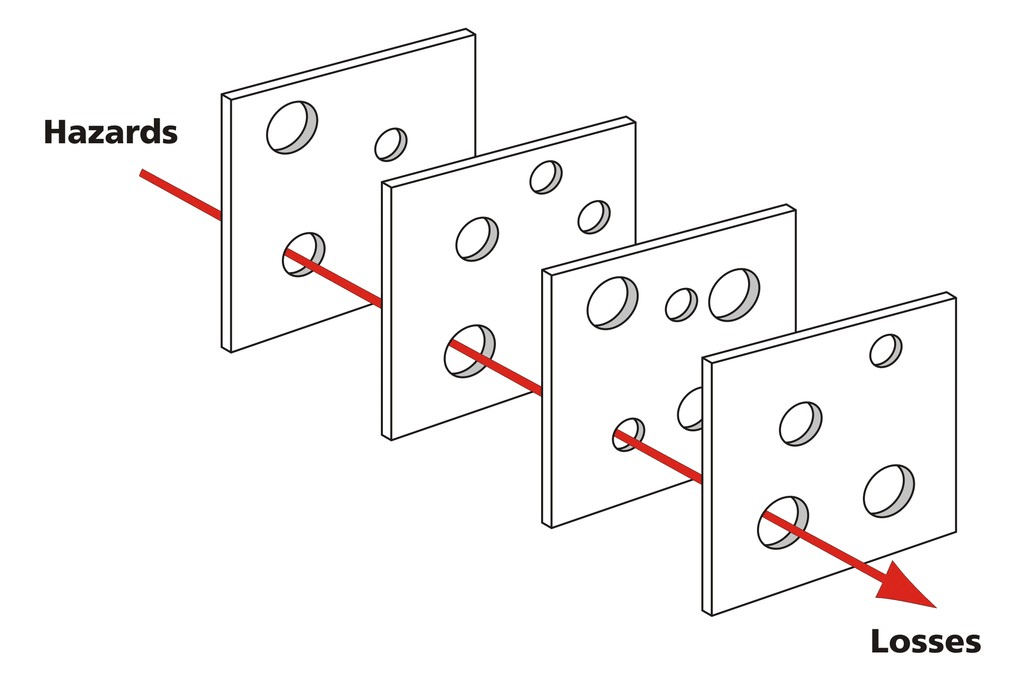

La stratégie de défense en profondeur en cybersécurité repose sur un principe fondamental, le principe du « modèle de reason« . Selon ce concept, chaque élément, qu’il s’agisse de systèmes, de réseaux ou d’applications, doit être protégé à plusieurs niveaux, créant ainsi un ensemble de couches de sécurité superposées. La comparaison à un oignon s’impose, où chaque couche extérieure assume un rôle de protection supplémentaire pour les actifs de l’entreprise. La mission de chaque couche, qu’elle soit matérielle ou logicielle, est de détecter, prévenir ou réagir aux menaces potentielles, tout en contribuant au renforcement de la sécurité générale de l’entreprise.

Lorsque l’on pense à un oignon, on peut visualiser les couches successives qui le composent, chacune offrant une protection supplémentaire. Dans la défense en profondeur en cybersécurité, une barrière de sécurité est ajoutée par chaque couche, devant être surmontée par un attaquant pour accéder aux actifs de l’entreprise. La sécurité globale de l’organisation est garantie par la collaboration de plusieurs de ces couches de protection, à l’instar des couches d’un oignon qui se combinent pour protéger le cœur de l’ensemble.

Comment la défense en profondeur peut-elle aider à protéger votre entreprise ?

La défense en profondeur est une stratégie de cybersécurité visant à protéger efficacement une entreprise en superposant plusieurs mécanismes de défense pour préserver ses données et informations précieuses. Cette approche multicouche présente une redondance intentionnelle et augmente la sécurité globale du système en ciblant différents vecteurs d’attaque.

Une défense en profondeur repose sur l’utilisation d’une série de défenses distinctes, telles que les pare-feu, la protection des postes de travail, une protection contre les logiciels malveillants, les systèmes de détection des intrusions, le chiffrement des données et les solutions de gestion des vulnérabilités, etc. Cette combinaison de défenses permet de combler efficacement les failles qui pourraient être exploitées par des solutions de sécurité ponctuelles.

Une stratégie de défense en profondeur couvre tous les aspects de la sécurité de l’entreprise et introduit des redondances si nécessaire. Si l’une des lignes de défense est compromise, d’autres couches de défense prennent le relais pour empêcher de nouvelles menaces de pénétrer.

Exemple 1 : Prévenir les fuites de données

Les fuites de données peuvent causer des dommages considérables à une entreprise, tant en termes de réputation que de coûts financiers. Pour prévenir ces fuites, plusieurs mesures de défense en profondeur peuvent être mises en place.

- Filtrage Web : Il s’agit d’empêcher l’accès à des sites web dangereux ou qui permettent le partage de données sensibles. Cela peut être réalisé en utilisant des solutions de filtrage Web qui bloquent l’accès à ces sites.

- Politique d’accès aux données : Il est essentiel de définir qui a le droit d’accéder à quelles données et dans quelles conditions. Cela peut être réalisé en mettant en place une politique d’accès aux données qui spécifie les rôles et les responsabilités de chaque employé.

- Durcissement des postes de travail : Cela signifie renforcer la sécurité des ordinateurs et autres dispositifs utilisés par les employés. Cela peut inclure l’installation de logiciels antivirus, la mise à jour régulière des systèmes d’exploitation et des applications, et la limitation des privilèges d’administrateur.

- Chiffrement des postes de travail : Le chiffrement des données stockées sur les postes de travail peut empêcher les attaquants d’accéder à des informations sensibles, même s’ils parviennent à compromettre un poste de travail.

Exemple 2 : Lutter contre le hameçonnage par mail

Le hameçonnage par mail est une technique couramment utilisée par les cybercriminels pour tromper les utilisateurs et obtenir des informations sensibles. Pour lutter contre cette menace, plusieurs mesures de défense en profondeur peuvent être mises en place.

- Formation des employés : Les employés doivent être formés pour reconnaître et signaler les tentatives de hameçonnage. Cela peut inclure des formations régulières et des simulations de hameçonnage.

- Filtrage des emails : Des solutions de filtrage des emails peuvent être utilisées pour bloquer les emails suspects et empêcher qu’ils n’atteignent la boîte de réception des utilisateurs.

- Authentification à deux facteurs : L’authentification à deux facteurs peut empêcher les attaquants d’accéder à des comptes, même s’ils parviennent à obtenir les identifiants d’un utilisateur.

Exemple 3 : Assurer la disponibilité d’un serveur

La disponibilité d’un serveur est cruciale pour le fonctionnement d’une entreprise. Pour assurer cette disponibilité, plusieurs mesures de défense en profondeur peuvent être mises en place.

- Redondance : Avoir plusieurs serveurs qui peuvent prendre le relais en cas de défaillance d’un serveur principal peut assurer la continuité des services.

- Mises à jour régulières : Les serveurs doivent être régulièrement mis à jour pour corriger les failles de sécurité et améliorer leurs performances.

- Surveillance : La surveillance constante des serveurs peut permettre de détecter rapidement les problèmes et d’intervenir avant qu’ils n’affectent la disponibilité des services.

En conclusion, la défense en profondeur est une stratégie de cybersécurité essentielle pour protéger votre entreprise contre les cyberattaques. En mettant en place plusieurs couches de sécurité, vous pouvez réduire le risque de compromission en fonction des vecteurs d’attaque contre vos systèmes et de vos données, et assurer la continuité de vos services.